据报道,近日一款新型勒索病毒BadRabbit在东欧爆发,乌克兰、俄罗斯的企业及基础设施受灾严重。与此前席卷欧洲的Petya类似,BadRabbit能在局域网内扩散,形成“一台感染、一片瘫痪”的局面。

一款名为LokiBot的新型安卓恶意软件也进入公众视野。LokiBot是由银行木马变种的恶意软件,当它的访问权被禁止或者用户试图删除它时,LokiBot将转变为勒索软件,破译用户数据、盗取用户联系人、读取和发送手机短信,甚至还会导致用户无法正常使用手机。

不过,360安全专家表示,用户无需过分担心,目前BadRabbit病毒在国内并无活跃迹象,只要开启安全软件即可有效防御,LokiBot在国内也基本没有感染量。

图:360安全卫士拦截的Bad Rabbit勒索病毒

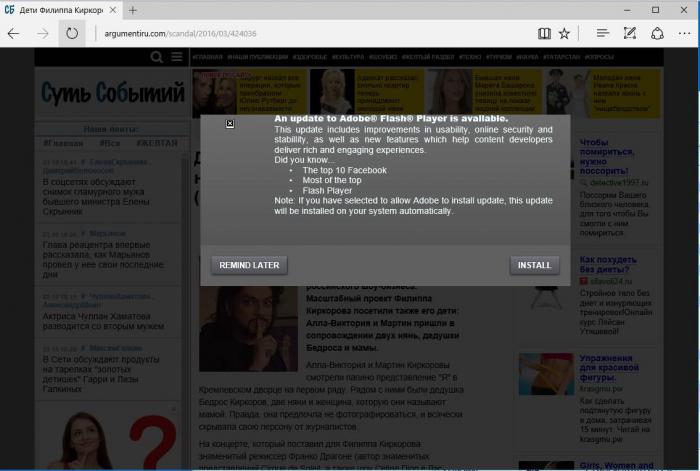

BadRabbit勒索病毒通过一些俄语系的新闻网站进行挂马传播,当中招者访问这些被挂马的网站,浏览器就会弹出伪装的Adobe flash player升级的对话框,一旦用户点击了“安装”按钮,就会自动下载勒索病毒。

图:挂马网站弹出Flash升级弹窗,诱骗点击

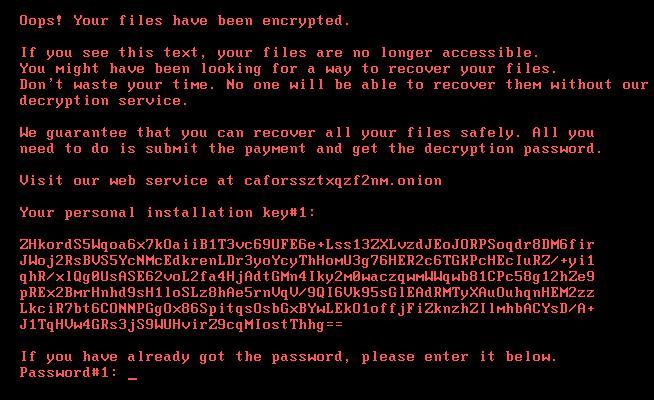

勒索病毒运行后会两次重启电脑,分别进行加密文档和锁定整个磁盘的操作,中招者无法进入系统,只能看到满屏的勒索提示。BadRabbit的赎金要价与此前的勒索病毒相比并不算高,在40小时之内的解锁价格为0.05比特币(约合人民币1700元),用户需要使用特定的浏览器访问一个暗网链接才能获得解锁用的密钥。

图: BadRabbit勒索病毒的勒索提示界面

值得注意的是,与此前席卷多国的WannaCry、Petya勒索病毒类似,BadRabbit也会以感染的设备为跳板,攻击局域网内的其他电脑,形成“一台中招,一片遭殃”的情况。只要你的电脑开启了共享服务,且密码设置强度不高,那么BadRabbit就会通过破解弱密码的方式实现爆破登录。为了增强入侵成功率,BadRabbit利用了密码抓取器mimikatz,以实现更大范围的攻击。

目前来看,此次勒索病毒的攻击目标集中在东欧,已经证实的受害公司包括基辅地铁、敖德萨机场在内的一些乌克兰公司及一些俄罗斯公司。在第一波200多个被攻击的个人或单位里,既有俄罗斯的媒体公司,也有乌克兰的基础设施和政府部门。这也意味着继petya勒索病毒之后,乌克兰再一次成为了勒索病毒的重灾区。

LokiBot是一款勒索与钓鱼软件的结合体,主要攻击渠道是银行App上覆盖的网络欺诈信息,同时也会以WhatsApp、Skype和Outlook等流行App为目标。与其他勒索或钓鱼软件相比,LokiBot会开启浏览器App和打开特定网页,自动回复信息,启动受害人的银行App并冒充合法App发送虚假信息。目前,LokiBot随着安卓系统的升级不断出现新特征。

目前,LokiBot正以2000比特币的价格在暗网上销售,其背后的网络犯罪已获取超过150万比特币收入。LokiBot的出现引起不少用户担忧,不过,360手机卫士专家提示,该软件的样本来自国外,国内基本没有感染量,用户无需过分惊慌。

(编辑:陈洁)

分享成功

分享成功